NEWS

Unifi Wlan Zugang beschränken

-

Hallo liebes Forum,

ich habe immernoch die Angst dass jemand in mein Wlan eindringt und dann wild manipulieren kann. Ja, ich weiß dass er dazu sehr unweit von meinem Anwesen sein muss.

Ich nutze eine Unifi Dream Machine als Router. Früher als ich eine Fritzbox hatte konnte ich einfach per Klick unbekannte MACadressen vom Wlan fernhalten. Die Option gibs nun nichtmehr, oder ich finde das Äquivalent nicht.

Der ioBroker läuft auf einem Pi4, natürlich ist alles aktuell. Der Unifi Adapter läuft ebenso.

Nun ist meine Idee mich zumindest per (Blocky) Script benachrichtigen zu lassen wenn ein neuer Client joint.

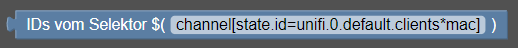

Habe das versucht mit:

umzusetzen aber das gelingt mir nicht.

Den DHCP Adressraum habe ich auf 192.168.178.254 eingeschränkt. Ich würde mich jetzt gern benachrichtigen lassen wenn ein neuer Client MIT NEUER MAC auf dieser IP landet.

Hat da jemant nen Tipp für mich? -

@rushmed

In der UDM gibt es in den Einstellungen deines WLAN's unter Erweiterte Konfiguration auch einen MAC-Filter.

Dort kannst du (über eine Auswahl) die zugelassenen Geräte einstellen. -

@mrjeschke Ja, das ist klar aber dann muss ich alle Geräte eintragen und die Liste aktuell halten. Nerv. Und wie gehe ich mit neuen Geräten um deren MAC ich nicht kenne? Die Option ist nicht brauchbar.

Danke für den Hinweis! -

Schutz per MAC ist sinnlos

Bei jedem Linux kann ich die MAC-Adresse individuell konfigurieren.

https://www.fosslinux.com/109239/how-to-change-your-mac-address-on-linux.htm

Gültige MAC-Adressen erhält man, wenn man entweder als Antwort auf ein beacon-Signal oder man erstellt ein weiteres WLAN mit gleichem Namen und höherer Sendeleistung. Nach einem deauthentication-Angriff klopfen viele Clients dann selber an und wollen sich einloggen.

https://www.krackattacks.com/Viel wichtiger ist, das alle Geräte durchgängig WPA3 unterstützen.

Das ist leider bei wifi5 eingeschränkt und mit wifi6 verbreiteter umgesetzt.

https://de.wikipedia.org/wiki/WPA3

wpa2 ist noch anfällig für diverse angriffsszenarien. diese design-schwäche hat man dann mit wpa3 verbessert.wifi 5, ab 802.11ac

wifi 6, ab 802.11.axwifi 3,4,5,6 sind nur marketingbegriffe.

genaueres und verweis auf die protokolle hier

https://de.wikipedia.org/wiki/Wi-Fiund wenn du gaaaaanz sicher gehen willst, dann kannst du 802.1x einsetzen. das wird ua im Enterprise Feld eingesetzt. Allerdings mach das wohl die meisten consumer produkte nicht mit. Da wird der Zugang über zertifikate gesteuert, die auf dem jeweiligen client liegen. nur mit zertifikat, gibts zugang.

-

@oliverio sagte in Unifi Wlan Zugang beschränken:

Schutz per MAC ist sinnlos

Japp und Apple Produkte melden sich eh jedesmal mit ner neuen MAC. Ich meine es gibt auch schon Android Geräte die das machen.

-

stimmt hab mal was davon gehört.

ist wohl deswegen um MAC-Tracing zu verhindern.Wenn du durchs Kaufhaus läufst, versucht dein Handy sich ja ständig mit dem WLAN zu verbinden und dabei wird auch die MAC mit übertragen.

Wer viel Aufwand treibt kann dich darüber sogar orten, so das man weiß wie lange man vor welchem Schaufenster stand oder in welcher Abteilung man sich aufgehalten hat.

und das alle ohne überhaupt in einem wlan eingeloggt zu sein.Ich hatte mir mal überlegt für zuhause was zu bauen um zu sehen welcher postdienst den da jetzt leutet. die fragen ja auch ständig mit ihren diensthandys nach ihren heim-wlans und das kann man dann auswerten.

https://blog.doenselmann.com/wlan-tracking-von-mobilen-geraeten/ -

@OliverIO Ja ok. Mein Plan ist nun nicht endsicher aber dann müsste der "Angreifer" schonmal eine zulässige MAC kennen.

@jey-cee Android macht das auch schon lange, lässt sich aber abstellen.

Aber wie bekomme ich nun mit dem Unifi Adapter und Blockly hin, dass mir neue MAC (wie oben beschrieben)(ich trigger' auf Änderung) zum Benachrichtigen zur Verfügung stehen?

-

@rushmed sagte in Unifi Wlan Zugang beschränken:

Ja ok. Mein Plan ist nun nicht endsicher aber dann müsste der "Angreifer" schonmal eine zulässige MAC kennen.

hatte ich dir beschrieben und einen Link ergänzt, wie das mit WPA2 funktioniert. Das ist kein Problem

-

@rushmed sagte in Unifi Wlan Zugang beschränken:

Aber wie bekomme ich nun mit dem Unifi Adapter und Blockly hin, dass mir neue MAC (wie oben beschrieben)(ich trigger' auf Änderung) zum Benachrichtigen zur Verfügung stehen?

wenn du die wirklich die mühe machen willst:

Dann musst du regelmäßig die ARP-Tabelle deines Routers (sofern er linux basiert ist) abfragen.

Dort werden alle MAC-Adressen gespeichert, der in den letzten paar Minuten vom Router bedient wurde und an welchem Port dieser angeschlossen ist. falls du ssh zugriff hast:sudo arp -aansonsten musst du in der doku deines gerätes oder im internet schauen.

ok eine kurze suche hat das hier hervorgebracht

https://community.ui.com/questions/Show-mac-address-table/7610b29e-f129-4cb7-b3c9-a2f41ed27f71 -

@oliverio Ja wie, das ist kein Problem?

-

ok für dich kopiere ich dir den link nochmal hier her

https://www.krackattacks.com/mit einem raspi +

der kali distro, da sind alle tools dabei +

einen wifi stick der den promiscuous mode

unterstützt

https://www.kali.org/docs/arm/raspberry-pi-4/

https://de.wikipedia.org/wiki/Kali_Linuxnoch eine video-anleitung gefällig

https://www.youtube.com/watch?v=WfYxrLaqlN8

wobei man nicht einmal passwörter knacken muss.

aber auf dem weg dahin erhält man auch die MAC-Adressen

Bei ca 5:30 unten siehst du die MAC-Adressen der Stationen im jeweiligen Netz

mit WPA3 geht das nicht mehrich hoffe ich habe dich damit nicht noch mehr in panik versetzt

Ist ja auch immer die Frage wie begehrt bist du als Angriffsziel